3.骗:利用钓鱼网站等形式诈骗用户资产:

网络钓鱼今年也是层出不穷,该类病毒占到金山毒霸截获总数的5.45 %。诈骗者通常利用伪装的电子邮件和欺骗性网址,专门骗取用户财务数据。

目前网络钓鱼出现了一种新的伎俩,他们使用一种动态的JavaScript代码,而不仅是过去所用的静态的假地址栏图像。攻击者通过JAVA程序更改地址栏,修改中毒用户的浏览器,从而可将其诱骗到显示为银行官方站点的假网站,欺骗用户登录达到盗取帐号的目的。

4.抢:以劫持等手段敲诈用户:

今年6月,金山截获国内首个“敲诈(Win32.Hack.SnuHay.a)”木马,该病毒会中止用户系统中常见的杀毒软件进程,并试图隐藏用户文档,让用户误以为文件丢失,病毒乘机则以帮用户恢复数据的名义要求用户向指定的银行账户内汇入定额款项,以达到敲诈钱财的目的。该木马已经相继出现了多个变种,这也是国内首次出现这一类病毒。

而“新敲诈者”木马病毒在未经用户许可的情况偷偷将硬盘上文档文件上传,会造成用户的文件资料泄漏,对用户的商业机密造成极大威胁。

5.蠕虫病毒泛滥,企业内网安全面临新的危机:

06年,蠕虫病毒成为企业内网的噩梦。蠕虫“维金”是一种运行在Windows平台下,集成“可执行文件感染”、“网络感染”、“下载网络木马及其它病毒”的复合型病毒,若用户不幸感染该病毒,将会面临系统瘫痪、要信息泄漏等多重威胁。自6月2日被金山毒霸率先截获以来,截至6月8日16时,受攻击个人用户已由3000多迅速上升到13647人,数十家企业用户网络瘫痪。测结果显示,2005年被首次发现的“威金”病毒在2006年下半年开始发威,病毒具备了木马和蠕虫的双重特征,并且能够通过网络传播,众多中小企业局域网被该病毒攻击瘫痪。

构成“僵尸网络”重要成员的 “高波”(Worm_AgoBot)病毒通过多种系统漏洞进行传播,感染能力很强常驻内存,利用系统多种漏洞和通过远程攻击弱密码系统进行主动传播,蠕虫还会连接IRC服务器,接收并执行黑客命令,使被感染计算机成为“僵尸电脑”。病毒传播过程中,会发送大量网络包,用于扫描局域网内存在漏洞的计算机,可以导致局域网拥堵甚至瘫痪。

6.流氓软件与病毒相互捆绑,利益共享:

06年病毒的传播渠道呈现更加多样化的趋势。在共同的商业利益驱动下,恶意软件和病毒结成联盟,互相捆绑,对用户造成极大困扰,致使99%的互联网用户,都受到流氓软件的侵扰。

恶意软件虽然不具有象病毒一样自动传播和恶意破坏的行为。但它通常通过网页下载、软件捆绑安装等方式悄悄的侵入用户系统。并且具有自动升级、高度隐藏、难以卸载等特点。许多病毒、木马与恶意软件相互捆绑,前者利用后者无孔不入地侵入用户地系统,后者则借助前者极强的传播性在更大地范围内扩散。

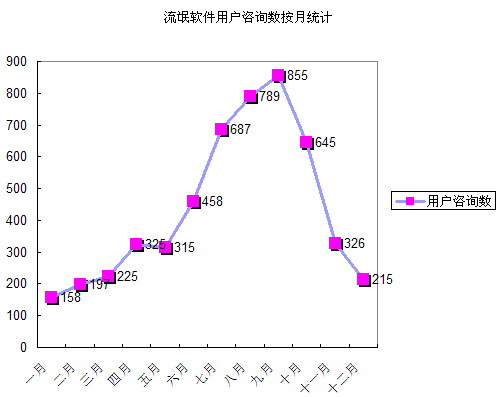

2006年,流氓软件越来越多地利用底层驱动保护等技术来对抗防病毒软件地查杀,这也说明两者在进一步互相渗透与融合。2006年,金山毒霸收到的用户关于的投诉情况统计见下图:

|

在9月份,金山毒霸和其它安全厂商在响应互联网对流氓软件的控诉后,发布了最新的反流氓软件产品,对流氓软件进行专项整治,在10月份收到了明显的效果。大量用户慢慢从流氓软件的阴影中脱离出来。经过金山毒霸的监控,大量知名厂商的产品已经摆脱了“流氓软件”的称呼,改为了正大光明的互联网软件,而其它的比如:飘雪一类的流氓软件测改成了真的病毒,它采用病毒的手段时行传播和安装。最终到2006年底流氓软件咨询量的大减少,也充分说明了流氓软件的影响在逐步衰退。

| [上一页][1][2][3][4][5][下一页] |

(责任编辑:韩建光)

|